A. Sejarah Singkat Lahirnya Virus Komputer

Virus komputer generasi pertama, tergolong cukup jinak. contohnya virus “CREEPER” pada tahun 1971 pada saat belum adanya jaringan global. Virus ini cuma menampilkan pesan : I’M A CREEPER : CATCH ME IF YOU CAN” –merupakan eksperimen berbahaya dalam dunia komputasi yang terkarantina di jaringan rumah, (Creeper hanya terdapat di sistem operasi TENEX). Dengan sudah tersambungnya jaringan global sekarang ini, wajar jika banyak pengguna komputer merasa takut terhadap makhluk bernama virus ini.

Persebaran virus umumnya melalui instalasi software (perangkat lunak) atau saat pengguna men-download (mengunduh) file dari internet. Cara lain persebarannya adalah ketika pengguna meng-klik iklan atau mengisi form dengan email pengguna. Ciri-ciri komputer yang telah terjangkit virus adalah ketika komputer berperilaku aneh seperti, komputer tiba-tiba menjadi lambat, komputer sering restart dengan sendirinya atau disk penyimpanan (harddisk) bertambah sendiri ukurannya.

Virus pertama di platform Apple adalah kejahilan remaja, sementara virus pertama PC adalah tindakan anti-pembajakan sebuah perusahaan. Di tahun 1981, Richard Skrenta yang duduk di bangku kelas 9 merupakan sosok bandel, sangat, sangat pintar, dan dipersenjatai dengan Apple II,

Skrenta membutuhkan waktu selama 2 minggu untuk menulis kode tersebut dalam bahasa Assembly dan diberi nama Elk Cloner. Sebuah virus “boot sector” yang menyebar ketika disk yang belum terinfeksi digunakan pada computer yang terinfeksi dan akhirnya digunakan pada computer lain yang belum terinfeksi.

Elk Cloner menyebabkan error yang hampir tidak terlihat sampai pada kali ke-50 disket tersebut dipergunakan. Lalu bukan game yang akan terbuka, melainkan sebuah pantun akan muncul pada layar:

“Elk Cloner: The program with a personalityIt will get on all your disksIt will infiltrate your chipsYes, it’s Cloner!It will stick to you like glueIt will modify RAM tooSend in the Cloner!”

Taktik ini dilakukan agar Elk Cloner tidak dapat langsung dideteksi, tetapi diam-diam menyebar dan pada akhirnya ketika user melihat pesan ini, program telah menyebar dengan luas. Hingga pada suatu saat program tersebut menginfeksi computer guru matematikanya. Bertahun-tahun setelah itu, program ini ditemukan menginfeksi pelaut dari angkatan laut AS.

Brain adalah virus pertama yang menyebar pada sistem operasi komputer IBM. Seperti Elk Cloner, Brain juga merupakan virus boot sector, walaupun pembuatnya memiliki sedikit kesamaan dengan Skrenta. Pembuat virus Brain adalah dua bersaudara asal Pakistan yang bernama Basit dan Amjad Farooq Alvi. Mereka mengaku tidak mengetahui mengenai Skrenta atau Elk Cloner ketika mereka membuat virus Brain pada tahun 1986.

B. Virus Komputer

macam-macam virus komputer

a. Denial of Service

- adalah jenis serangan terhadap sebuah komputer atau server di dalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh komputer tersebut sampai komputer tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna lain untuk memperoleh akses layanan dari komputer yang diserang tersebut.

b. Cara Kerja

- Membanjiri lalu lintas jaringan dengan banyak data sehingga lalu lintas jaringan yang datang dari pengguna yang terdaftar menjadi tidak dapat masuk ke dalam sistem jaringan. Teknik ini disebut sebagai traffic flooding.

- Membanjiri jaringan dengan banyak request terhadap sebuah layanan jaringan yang disedakan oleh sebuah host sehingga request yang datang dari pengguna terdaftar tidak dapat dilayani oleh layanan tersebut. Teknik ini disebut sebagai request flooding.

- Mengganggu komunikasi antara sebuah host dan kliennya yang terdaftar dengan menggunakan banyak cara, termasuk dengan mengubah informasi konfigurasi sistem atau bahkan perusakan fisik terhadap komponen dan server.

c. Cara Mengatasi

- Menggunakan firewall untuk menghindari serangan yang bertujuan untuk menyerang data – data yang ada di komputer Anda.

- Melakukan blocking terhadap IP yang terlihat mencurigakan. Jika port telah dimasuki, maka komputer Anda akan terkuasai oleh si penyerang. Cara untuk mengatasinya yaitu dengan menggunakan firewall yang di kombinasikan dengan IDS (Instrusion Detection System).

- Menolak paket data dan mematikan service UDP (User Datagram Protocol).

- Menggunakan anti virus yang dapat menangkal serangan data seperti Kapersky.

- Melakukan filtering pada permintaan ICMP (Internet Control Message Protocol) echo pada firewall.

a. Distributet Denial of Service

DDoS adalah serangan yang sangat populer digunakan oleh hacker. Selain mempunyai banyak jenis, DDoS memiliki konsep yang sangat sederhana, yaitu membuat lalu lintas server berjalan dengan beban yang berat sampai tidak bisa lagi menampung koneksi dari user lain (overload). Salah satu cara dengan mengirimkan request ke server secara terus menerus dengan transaksi data yang besar.

Berhasil atau tidaknya teknik DDoS dipengaruhi oleh kemampuan server menampung seluruh request yang diterima dan juga kinerja firewall saat ada request yang mencurigakan.

b. Cara Kerja

Konsep sederhana DDoS attack adalah membanjiri lalu lintas jaringan dengan banyak data. Konsep Denial of Service bisa dibagi menjadi 3 tipe penggunaan, yakni sebagai berikut :

- Request flooding merupakan teknik yang digunakan dengan membanjiri jaringan menggunakan banyak request. Akibatnya, pengguna lain yang terdaftar tidak dapat dilayani.

- Traffic flooding merupaka teknik yang digunakan dengan membanjiri lalu lintas jaringan dengan banyak data. Akibatnya, pengguna lain tidak bisa dilayani.

- Mengubah sistem konfigurasi atau bahkan merusak komponen dan server juga termasuk tipe denial of service, tetapi cara ini tidak banyak digunakan karena cukup sulit untuk dilakukan.

c. Cara Mengatasi

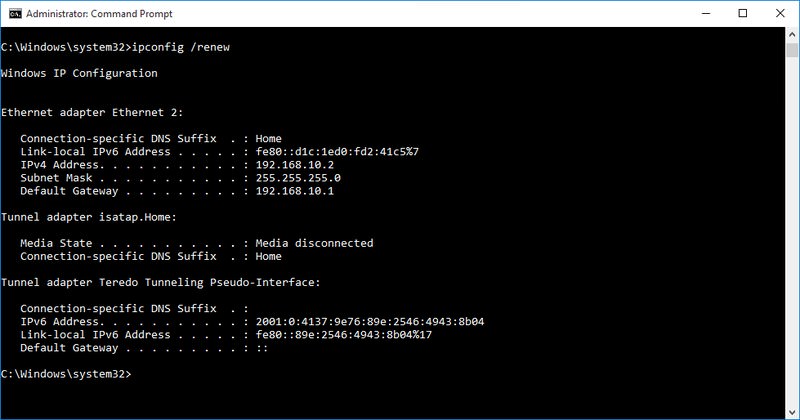

- Melakukan Identifikasi Serangan, biasanya jika Anda mempunyai server sendiri, tanda-tanda jika sedang terjadi serangan DDoS akan terlihat. Jika dikethui maka Anda bisa bersiap-siap melakukan penanganan sebelum terjadi serangan DDoS yang lebih serius.

- Mempertahankan Parameter Network, ada beberapa langkah teknis yang dapat diambil untuk mengurangi sebagian efek dari serangan, dan beberapa diantaranya cukup sederhana. Misalnya anda dapat:

- Memperbesar Bandwidth, jika masih bisa melakukan pelebaran bandwidth, cara ini bisa dicoba untuk memberikan waktu agar sistem tidak sampai down. Jika serangan DDoS terlalu besar maka cara ini mungkin tidak akan berpengaruh banyak untuk penanganan.

- Menghubungi ISP atau penyedia layanan web hosting, salah satu ciri serangan DDoS adalah menyerang alamat ip dari sistem, sehingga Anda bisa melaporkan kejadian tersebut kepada penyedia jasa internet yang dipakai dan mendeteksi serangan yang terjadi.

- Menghubungi Spesialis DDoS, langkah terakhir yang bisa diambil adalah dengan menghubungi layanan spesialis DDoS yang bisa mencoba membantu Anda untuk menangani serangan yang terjadi.

a. Boot Sector Virus

Sesuai dengan namanya, virus komputer boot sector virus menyerang boot dari harddisk komputer. Seperti yang kita ketahui, harddisk adalah salah satu bagian yang paling penting dari komputer. Ketika harddisk telah terinfeksi oleh virus, maka seluruh komputer tersebut bisa dibilang telah rusak atau mengalami kerusakan yang cukup parah. Efek utama yang biasa terjadi ketika terkena virus ini adalah kerusakan program komputer untuk boot. Virus komputer ini biasanya berada di memory, dan ketika data tersebut diakses, maka virus akan segera menginfeksi.

b. cara kerja

- Virus Boot Sector Virus ini mempunyai cara kerja yaitu menginfeksi boot sector harddisk (boot sector merupakan sebuah daerah dalam hardisk yang pertama kali diakses saat komputer dihidupkan). Jika virus boot sector ini aktif, pengguna tidak akan bisa membooting komputernya secara normal.

c. Cara Mengatasi

- Cara utama untuk menanggulangi virus ini adalah dengan memberikan write protect di floppy disk.

- jika komputer sudah terinfeksi maka langkah yang harus dilakukan adalah mengganti harddisk komputer, instal ulang dan mengubah device untuk booting. namun risk yang harus di hadapi kemungkinan file yang tersimpan hilang.

a. Overwrite Virus

Overwrite virus adalah jenis virus yang akan menghapus atau menghilangkan semua data dan informasi yang telah terinfeksi oleh virus komputer. Pada dasarnya virus komputer ini akan merubah dirinya seolah-olah dirinya adalah program tersebut padahal nyatanya bukan. Virus ini mengganti file dengan cukup mirip bahkan hingga ke ukuran filenya.

b. cara kerja

virus jenis ini biasanya lebih sederhana, karena dia hanya menimpa bagian pertama program dengan kode virus sendiri, sehingga file yang sudah terkena virus ini sudah pasti rusak dan tidak dapat dipakai lagi, dan untuk memulihkan file yang terinfeksi tidak bisa dilakukan, karena data awal program tsb,yaitu sepanjang code virus hilang, digantikan dengan code virus, maka sewaktu program dijalankan maka yang jalan adalah code program virus sedangkan code program aslinya tidak merespon.

C. cara mengatasi

Cara mengatasi virus jenis ini adalah dengan menghapus file yang terinfeksi sehingga tidak menyebar ke file yang lainnya.